【51CTO.com原创稿件】2016年,网络攻击造成全球经济损失超过4500亿美元;今年5月12日,WannaCry勒索病毒蠕虫席卷全球,超过150个国家至少30万名用户中招,造成损失80亿美元 。到2021年,网络犯罪的总成本预计将高达6万亿美元。

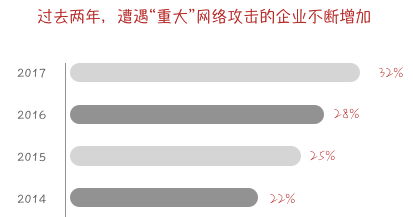

显然,技术迅速发展,互联网并没有变的更安全,反而是网络攻击的技术越来越先进,破坏力愈发强劲,囿于二进制世界的每个企业都难以幸免。据调查显示,三分之一的CIO称,在过去两年内,他们不得不去应对一个重大的安全事故;其中大型企业更危险,超过半数的来自大型企业的CIO表示,公司网络曾经遭到网络攻击。

“魔道之间,斗法难休。” 网络系统的安全性已然成为CIO最为头痛和棘手的问题之一。但是,这种忧患意识并没有转化为有效的行动当中。

「HarveyNash/毕马威2017年CIO调查」显示,仅五分之一的IT领导(21%)认为已“非常好”地部署了识别和应对现在或未来的网络攻击的防范措施;更多的是重点业务已经实现了全方位的防护,而其他环节稍弱;而有的企业则是完全在“裸奔”。

“我们公司目前安全部署做得不好,只有一些基本配置,如入侵检测、防火墙、防病毒’老三样’。”一位信息管理中心经理这样说道。虽然“老三样”已立下了在防止网络攻击的历史上立下了赫赫战功,但它的防御能力已经很难应对时刻进化的病毒攻击。

另一位来自医院的信息科科长则表示,医院内外网正在逐渐融合,已经采购网闸、防火墙、入侵防御系统、保垒机、WEB防火墙、准入管理系统等安全产品。但网络安全建设做的还是不够,仍需要继续加强。

如今,越来越多的企业早已意识到网络安全部署的重要性,随着公司业务与新兴技术如云计算、大数据集合紧密,企业正努力改变公司的运作方式以打击网络安全威胁。然而,不少公司在部署先进的威胁检测机制和适当的风险管理计划方面却收效甚微。

// 问题背后,企业面临低效率和处于弱势状态原因究竟是什么?

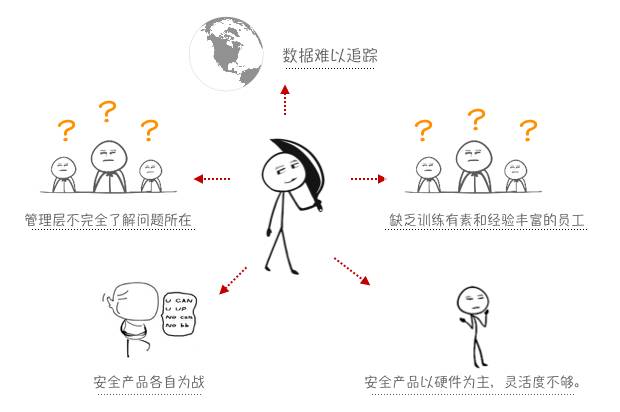

1.董事会/管理层不完全了解问题所在:CIO和CISO往往没有董事会席位,也没有参与核心会话。因此,董事会和管理层即使清楚问题的存在,但是由于专业技术的限制,他们很难确定在网络保护上花费多少钱或在哪里分配资金,甚至很多中大型企业在面对IT部的时候,脑子里还停留在“修电脑的”这一角色定位上。

2. 缺乏训练有素和经验丰富的员工:技术在所有企业中的重要性越来越高,网络威胁越来越严重,但是企业却越来越难留住或找到IT安全人员。虽然很多人已经进入这个领域,但并不是每个人在IT安全和风险管理方面有着深厚的专业知识,来设计和实施适当的网络安全计划。另一方面,由于员工缺乏安全意识和执行规范,在复杂的企业网络中,员工的疏漏、漏洞管理疏漏,往往给企业安全带来威胁。

3.数据追踪:随着技术发展,来自内部部门,第三方供应商,国内和国际监管机构以及世界各地的数据日益增多。确定如何跟踪所有这些信息,如何分类,保留,管理,更重要的是保护信息是一个非常复杂的问题。

4.安全产品各自为战:企业往往部署了多个安全产品,但这些产品各自为战,缺乏互操作性。实施统一的安全管理策略,是解决安全产品“单兵作战”的最佳途径。但这看似容易,实际操作起来却没有那么简单。

5.安全产品以硬件为主,灵活度不够。

// 防止或减轻网络攻击的步骤

首席信息官可以采取几个步骤来帮助公司阻止网络犯罪分子渗透他们的IT系统,或者最大限度地减少违规事件发生时的损害。不同企业的网络安全建设完全不同,过程也往往复杂,但如果你想给你的公司一个打击网络安全攻击的机会,以下几点亟需重视。

1.打破孤岛:企业网络安全计划要有效,首先需要得到各部门主要利益相关方的认同和合作。虽然这无法阻止所有的网络攻击。但是,采取合作方式并打破孤岛,可以帮助优先考虑最大威胁可能来自何处,以及何时何地可能需要部署资源。

2.通过外包解决人力不足的问题:如前所述,无论是在管理还是执行/运营层面,聘用和留住最好的网络安全专业人员变得越来越困难,而且代价高昂。 HarveyNash/毕马威2017首席信息官调查发现,大约一半的CIO正在计划增加外包IT和IT安全工作量,通过第三方提供的专业知识和创新技术来解决IT问题。

3.整体考虑,统一规划:网络安全取决于系统中最薄弱的环节。"一点突破,全网突破",单个系统考虑安全问题并不能真正有效的保证安全,需要从整体IT体系层次建立网络安全架构,整体考虑,全面防护。

4.使用技术来管理和保护数据:第三方安全风险是许多公司最关心的新领域之一。大量的数据,系统和设施访问以及与第三方相关的人员和服务常常缺乏透明度和一致的分类。使用数据和分析程序持续识别,监控和管理第三方对于保护企业至关重要。

5.将网络安全视为企业风险:CIO应该把网络安全与企业风险管理框架在一定程度上联系起来,进行IT安全风险评估,帮助检测安全漏洞,量化最高安全风险。下一步则是将最高优先级的风险与制定的政策和控制联系起来,通过绘制与这些特定风险相关的流程,匹配合适的人员和技术。

6.对IT合规性要求更高,加强安全审计:首先制定相应管理制度,其次借助技术,比如增加保垒机进行运维监控以及增加数据库审计服务器、日志服务器等安全设备和系统等等。

7.延长网络日志的保存时间,加强对数据的备份:延长网络日志保存时间一方面能为侵犯企业利益的相关犯罪行为提供相关证据;另一方面也为企业的网络正常运行故障排查提供日志查询。加强对重要数据备份则为企业受到网络攻击后提供数据恢复,保证公司业务正常运行。

【51CTO原创稿件,合作站点转载请注明原文作者和出处为51CTO.com】