如果你每天都关注 FreeBuf 报道的安全资讯,对于全球范围内全年的网络犯罪趋势应该是大致心里有数的,毕竟那些黑客攻击大事件都相当轰动,比如像是 WannaCry 和 NotPetya 一类在很大一片国家地区爆发的勒索软件。如果你也关注网络犯罪动态,那么或许可以来看看欧洲刑警组织(Europol)最近发布的《互联网组织犯罪威胁评估 2017(Internet Organised Crime Treat Assessment 2017)》报告。这份报告相对偏向于欧洲地区,不过也可以从中窥见全球网络犯罪的趋势。

[[206199]]

如果你是关注安全事件的积极分子,那么这份报告的干货其实并不算多,报告全文很长,总共分成[依赖于]网络[的]犯罪(cyber-dependent crime)、线上儿童色情内容、支付欺诈、线上犯罪市场、网络与恐怖主义(the convergence of cyber and terrorism)、剖析犯罪要素(cross-cutting crime factors),以及网络犯罪地理位置分布。

如国外媒体 SecurityWeek 在提到这份报告的时候找的切入点是:在针对基础设施建设的攻击中,DDoS 攻击相比 APT 攻击更多。这个切入点实际上只是这份报告很小的一个点,涵盖在第一部分“依赖于网络的犯罪”中。实际上报告的每部分都可以精读,我们尝试在本文中概括其中的一些要点。

有关网络犯罪

从受害者及破坏的多样性和范围来看,勒索程序持续成为最为突出的恶意程序威胁之一;

Exploit Kit 市场的不景气,导致恶意程序开发者更多地依赖于其他感染方式,包括垃圾邮件僵尸网络、社工;

虽然针对欧洲基础设施的复杂网络攻击的确存在,但现在的趋势是越来越多的攻击开始采用诸如 booter / stresser 一类的商业化工具,这些工具本身是很容易拿到的;

在 Mirai 僵尸网络及后续同类攻击影响扩大之后,欧洲刑警组织发现大规模 DDoS 攻击的数量在增加,这些攻击主要来自各种不安全的 IoT 设备;

面向互联网的入口,其 IT 方面的安全问题,进一步导致敏感数据的泄露,大规模泄露事件频繁发生;

有关支付欺诈

鉴于 EMV 在美国的普及比较慢,美国目前仍然是犯罪分子伪造欧洲支付卡洗钱的关键目标之一,东南亚地区亦然;

包括航空、住宿行业等多个领域,成为无卡支付诈骗(CNP)的目标,因为这些行业提供的服务可用于实施犯罪活动,包括人口贩卖、药品和非法移民等;

整个欧洲范围内,在资产、在线支付身份凭证窃取的立法方面存在缺失,导致这一领域存在调查方面的挑战;

针对银行网络的直接攻击,篡改卡片余额、控制 ATM 机或者直接转账——也就是所谓的支付流程入侵,再度浮现,成为严重威胁之一;

儿童色情内容

强迫和性勒索越来越成为迫害儿童的关键;犯罪分子利用这样的方式来进一步获得儿童色情内容,获取经济利益或者直接接触到受害者;

P2P 网络仍然是共享分发儿童色情内容的关键平台,不过通讯和社交网络也被用于这些内容的传播;

犯罪分子的线上社区在暗网运营,这仍然是个大问题,这让访问儿童色情内容、及保持其运营安全提供了隐蔽性;那些执法机关了解到的大型社区在暗网本身就相当知名;

在线犯罪市场

在犯罪领域,暗网黑市是个关键;黑市存在不少泄露的支付数据,来自各种类型的支付欺诈,还有可实施欺诈、人口贩卖和非法移民的文档等;

大量用户开始用 Tor 或者是类似的匿名网络,现在暗网已经不再是专门为非法商品开设的主流平台,但其专门的用户群体在快速成长,包括非法药品、武器和儿童色情内容。

网络与恐怖主义

恐怖分子仍然使用主流的互联网和线上通讯 App 进行通讯、合作、传播和信息共享,他们发动网络攻击的能力仍然比较有限;

大部分恐怖活动涉及开放互联网;不过也有一部分恐怖分子在暗网进行活动;有关恐怖分子活动值得关注的问题,集中在主流社交网络的众筹、非法市场的使用和对组织进行宣传几个方面;

剖析犯罪要素

社会工程技术,对于许多犯罪分子,尤其是一些相对复杂的网络犯罪而言是个关键策略;但社工本身是可以通过培训来弱化影响的;

虽然比特币仍然是网络犯罪的关键要素,但门罗币(Monero)、以太币(Ethereum)和 Zcash 在地下数字交易中也已经变得很流行;

某些国家创建新银行账户很容易,尤其是在线账户,这为钱骡(money mules)非法交易洗钱提供了便利;

犯罪论坛和在线通讯平台,仍然是网络犯罪的重要环境,是网络犯罪分子的聚集地和市集,同事还能交流共享技能和专业知识;

执法机构发现,各领域的犯罪分子逐步开始使用安全 App 和其它服务;而他们用的大部分 App 其实就是大众每天都在用的;

立法和技术两方面的原因,都让执法机构很难准确地获取电子通讯数据和进行数字取证,如缺乏数据记录、CGN 的实施、加密等,都对调查线索及对线上犯罪活动进行检举都形成了难度。

网络犯罪分子今年都在搞什么飞机?来看欧洲刑警组织的最新评估报告

网络犯罪分子今年都在搞什么飞机?来看欧洲刑警组织的最新评估报告

呃…事实真的是这样吗?

总的来说,从今年欧洲刑警组织的这份报告来看,网络犯罪活动仍在持续增加和进化。网络犯罪的形式和方向都在发生变化,某些网络攻击影响范围很大,但我们关注的这些攻击实际上只是网络威胁的一部分而已。由于不少攻击组织所用的工具和技术都很相似,所以对网络攻击进行溯源的难度也变大了,尤其是那些以攫取经济利益为目标的犯罪团伙和 APT 攻击组织——这也是现如今的一个重要趋势。

对那些以经济利益为目的的攻击而言,勒索仍然是常规策略,欧洲执法机构关注重点仍然在勒索程序和 DDoS 攻击两方面。而且勒索软件攻击,甚至让大部分网络犯罪威胁失色——2017 年上半年勒索软件攻击呈现出前所未有的规模,还出现了会自行传播的勒索蠕虫,WannaCry 和 NotPetya 就是其中的典型。而诸如银行木马之类的信息窃取恶意程序虽然仍然是重要威胁,但其目标相对受限;而勒索软件极大扩展了潜在受害者的范围,在多个行业,包括私营和公共领域进行大规模传播。这些也表现出现如今各行业的网络安全有多薄弱。

在基础设施建设领域,这方面的趋势尤为明确。DDoS 攻击由于不需要特别的技能,采用一些知名的 booter 或者 stresser 工具就能搞定,所以这这类攻击更多。即便此类攻击并不会导致电网瘫痪之类的严重威胁,但对重要应用和服务仍然能够产生极大的破坏作用。而且实际上,从欧盟执法机构上报的数据来看,DDoS 应该是上报最多的攻击类型,APT 攻击则排在第二。去年的报告就已经提到了针对能源工厂和重工业的攻击——而现如今更多基建受到网络攻击威胁,这对执法机构与夸行业合作提出了要求。

网络犯罪分子今年都在搞什么飞机?来看欧洲刑警组织的最新评估报告

网络犯罪分子今年都在搞什么飞机?来看欧洲刑警组织的最新评估报告

此外,执法机构和各行业本身的努力已经让 Exploit Kits 的使用减少了,这样一来恶意程序的投递方式发生了变化,现如今主要的就是垃圾邮件僵尸网络和社工。无论是依赖于网络的犯罪,还是本身就以网络为实施方案的攻击,包括支付欺诈和儿童色情内容,社工都已经成为攻击的关键策略。而此类攻击表现出的最直观后果就是大规模数据泄露,在过去 12 个月中,已经有超过 20 亿记录泄露,对欧洲产生了很大的影响。

去年的报告还提到对 IoT 设备的滥用,2016 年年底 Mirai 僵尸网络感染大约 15 万台路由器和 CCTV 摄像头,令其组成 DDoS 僵尸网络,其中一起攻击导致美国大半个互联网瘫痪;在儿童色情内容方面,大部分内容仍由那些犯罪分子自己生产内容,内容数量正在增加,不管是强迫性质的还是勒索性质的——这些人利用暗网来存储和共享材料,并构建封闭社区;在支付卡欺诈方面,CNP 无卡支付欺诈仍然是非现金支付最重要的欺诈方式,已经对零售行业产生了很大的影响。所谓的“机票欺诈”持续在整个欧洲产生影响,而且犯罪种类增多,从药品转移到非法移民。

网络犯罪分子今年都在搞什么飞机?来看欧洲刑警组织的最新评估报告

网络犯罪分子今年都在搞什么飞机?来看欧洲刑警组织的最新评估报告

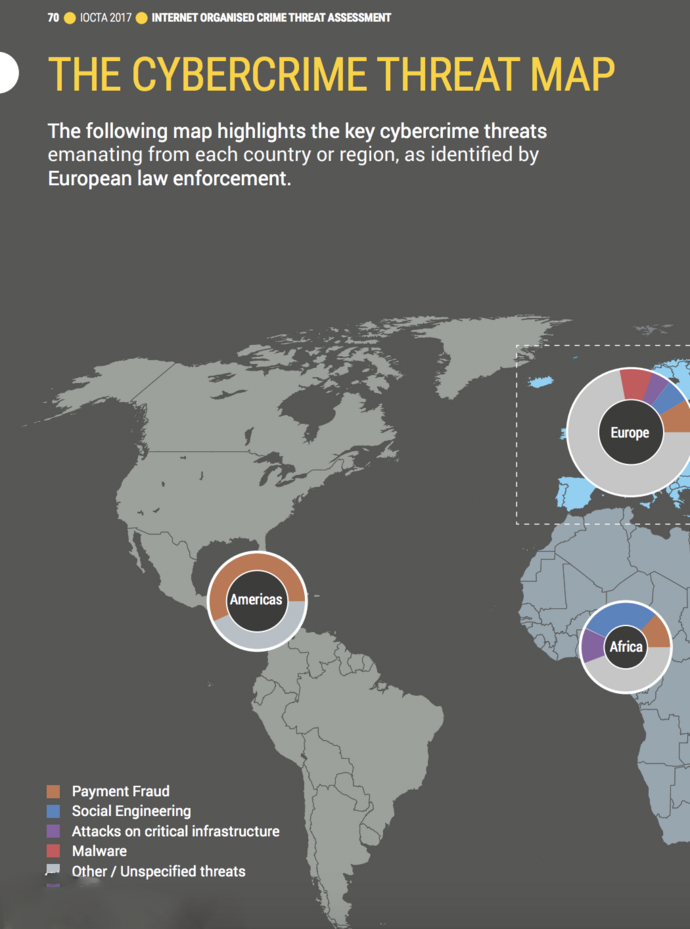

每个地区圆圈不同颜色表示该地区网络犯罪的组成成分:棕色表示支付欺诈;蓝色表示社工;紫色代表针对基建的攻击;红色代表恶意程序;灰色代表其它威胁

尤为值得一提的是,在网络犯罪地理位置分布一章中,报告提到亚洲占据全球人口的 55%,互联网用户也占据超过 50%。但网络威胁的比例却很低,唯有支付卡欺诈占到最高的比例。此外,从僵尸网络控制服务器的数量来看,日本、韩国和中国都位列全球前 10。“中国和朝鲜(lesser degree),是大量 APT 攻击组织所在地区”。

虽然犯罪数量占比不多,但亚洲地区网络攻击的受害者数量却很多,比如有报告显示在孟加拉国,超过 50% 的移动用户被移动恶意程序攻击过;不少亚洲国家地区,如印度、马来西亚、巴基斯坦、中国台湾,计算机遭遇攻击的几率是最高的,可能与这些地区采用较多私有软件有关;某些地区,如日本、印度、中国香港是 BEC 商业邮件欺诈的重要目标。

更多内容可参见原报告。按照这份报告所述,虽然网络犯罪正在发展,但执法机构之间的跨境合作,以及和私营机构、国际合作伙伴的合作,都产生了效果。在欧洲刑警组织看来,私营行业更为紧密的合作会是打击网络犯罪的关键——这其实也是近两年网络安全的共同话题。